HCL AppScan による、重大な Log4j のセキュリティー脆弱性問題への対応 - CVE-2021-44228 の解説

2021/12/14 - 読み終える時間: 4 分

HCL AppScan Guide to Critical Log4j - CVE-2021-44228 の翻訳版です。

HCL AppScan による、重大な Log4j のセキュリティー脆弱性問題への対応 - CVE-2021-44228 の解説

12月9日(木)、世界で最も利用されているオープンソースのログシステムであるLog4jが、Apple、Amazon、Cloudflare、Steam、Tesla、Twitter、Baiduなど、世界中の大企業に影響を与える重大な脆弱性の明確な証拠を示したというニュースが流れました。

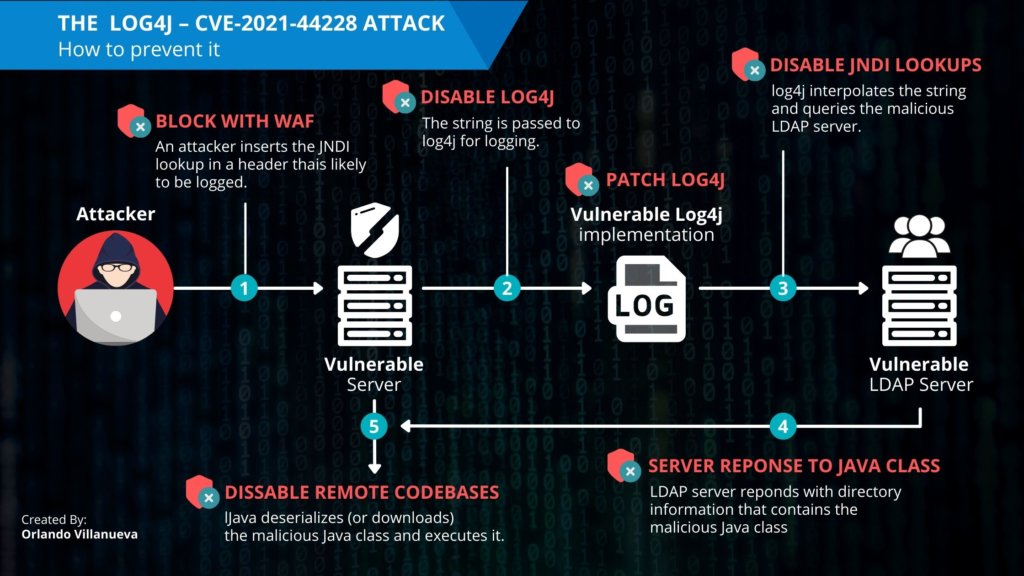

Microsoft Security Response Team によると、Apache Log4j 0-day 脆弱性は、認証されていないリモートコードの実行を可能にするもので、攻撃者がさまざまな異なる入力ベクターを通じて提供した特別に細工された文字列が、Log4j 2の脆弱なコンポーネントによって解析および処理されたときに発動します。この報告から1日も経たないうちにすでに攻撃が行われており、中国の大手ハイテク企業であるQihoo 360のネットワークセキュリティ部門である Netlab は、Mirai や Muhstik(別名:Tsunami)のような攻撃者が、悪用できる脆弱なサーバーを今も積極的に探していることを明らかにしました。

現在、CVE-2021-44228 として知られるこの脆弱性は、Oracle 社の勧告によると、リスクマトリックスのベーススコアが10で、最も高いリスクとなっており、GitHub 社の勧告では、深刻度レベルが「クリティカル」とされています。

影響を受けているかどうかの判別

お使いのアプリケーションがこの脆弱性の影響を受けているかどうかを判断するには、以下の手順を実行します。

- 現在のLog4jのバージョンを確認し、アップデートしてください。2.15.0 より前のすべてのバージョンが影響を受けています。

- 現在のJavaのバージョンを確認し、アップデートしてください。以下のバージョンより低いものはすべて脆弱です。

- Java 6 - 6u212

- Java 7 - 7u202

- Java 8 - 8u192

- Java 11 - 11.0.2

アプリケーションにJavaとLog4jの両方の問題がある場合、Certnz 社の勧告によれば、確実に影響を受けています。しかし、GitHub - log4shell-tester のようなオープンソースのテストツールを使用して、ドメインの脆弱性を確認することができます。

Log4jのソリューション

Log4j のバージョン2.15.0 をダウンロードしてください(アップグレードできない場合は、以下の手順に従ってください)。

-

システムプロパティ formatMsgNoLookups または環境変数 LOG4J_FORMAT_MSG_NO_LOOKUPS を true に設定することで、動作を緩和することができます。

-

バージョン >=2.0-beta9 かつ <=2.10.0 を使用している場合、zip -q -d log4j-core-*.jar org/apache/logging/log4j/core/lookup/JndiLookup.class のように、Java のクラスパスから log4j の JndiLookup クラスを削除します。

AppScanはどのように役立つか

HCLのAppScanは、クラウドベースのAppScan on Cloudのオープンソース解析(OSA)機能を使って、どのバージョンのLog4Jを利用しているかを検出します。それによって該当のLog4Jを使用していることが分かり、バージョンアップ等の対策を取ることが出来るようになります。

AppScan on Cloud (ASoC) とは?

ASoCは、SAST、DAST、IAST、OSAなど、クラウド上で利用できる包括的なセキュリティ検査ツールの比類のないスイートを提供します。ソフトウェア開発ライフサイクル(SDLC)の早い段階で脆弱性に対処することができ、誤検知を減らし、書かれたコードを修正し、より正確な結果を出すための高度な相関関係を得ることで、安全でコンプライアンスの高いソフトウェアを迅速かつ大規模に提供することが可能になります。

AppScanのSCAツールと、SAST、DAST、Web用IAST、オープンソース・アプリケーションを含む一連のセキュリティ・テスト・ツールについてのお問い合わせ、購入のご相談はお問い合わせ窓口までお願いします。

HCL AppScanのデプロイメント・プラットフォームにおけるLog4jの脆弱性に関する追加情報は、AppScan の技術情報をご覧ください。

Search

Categories

- Aftermarket Cloud (2)

- AppScan (183)

- BigFix (203)

- Cloud (14)

- Cloud サービス (1)

- Collaboration (625)

- Commerce (23)

- Customer Data Platform (2)

- Data Management (3)

- DevOps (223)

- Discover (2)

- Domino (2)

- General (237)

- News (11)

- Others (4)

- SX (2)

- Total Experience (14)

- Unica (172)

- Volt MX (75)

- Workload Automation (21)

- Z (48)