Google Chromeの脆弱性により、世界のエンドポイントの約83%が脅威にさらされている - BigFixの対応について

2022/3/30 - 読み終える時間: 3 分

Google Chrome vulnerability threatens nearly 83% of the worlds endpoints - How BigFix can help の翻訳版です。

Google Chromeの脆弱性により、世界のエンドポイントの約83%が脅威にさらされている - BigFixの対応について

2022年3月29日

著者: Dan Wolff / Director of Solutions and Product Marketing for BigFix

先週、Google ChromeとMicrosoft Edge(Chromiumをベースとしている)に重大な脆弱性が発見され、両社はこの重大な問題に対処するための緊急アップデートを実施することを余儀なくされました。現在、ハッカーがこの脆弱性を積極的に悪用していることが知られており、この脆弱性は、その組み込まれたJavascriptエンジン内でリモートでコードを実行することが可能です。

現時点では、悪用に関する情報は意図的に制限されていますが、状況の要点は、ハッカーがブラウザのエンジンを混乱させ、古典的な権限昇格操作を行うことで、攻撃者が許可なくエンドポイント上のデータを読み書きできるようになるということです。

ベンダーやあらゆるセキュリティアナリストは、この問題を回避するために、ChromeとEdgeを直ちにアップデートするよう提案しています。大規模で複雑な企業にとって、これは言うは易く行うは難しです! すべての脆弱性を発見し、修正することは困難です。

実際、調査によると、検出された脆弱性の3分の1近くが1年後も未解決のままであり、それらは是正されることがないそうです。(1) 同時に、60%もの組織が、脆弱性に対するパッチが利用可能であるにもかかわらず適用されなかったために、少なくとも最近のデータ侵害が発生したと回答しています。(2)

なぜこのようなことが起こるのでしょうか

HCLの数多くのお客様とのインタビューでは、不足の理由は以下のカテゴリーに分類されています。

- 「報告された脆弱性の数が非常に多いため。

- ...効果的でない優先順位付けのスキームを使用している。

- パッチがシステムを破壊し、混乱させる可能性があること。

- ...さらにリソースの制約もある"

BigFixの登場: 長年にわたり、BigFixは、脅威の到来前、到来時、到来後を問わず、環境内のあらゆるエンドポイントを緩和し、パッチを適用するための不可欠なソリューションとなっています。

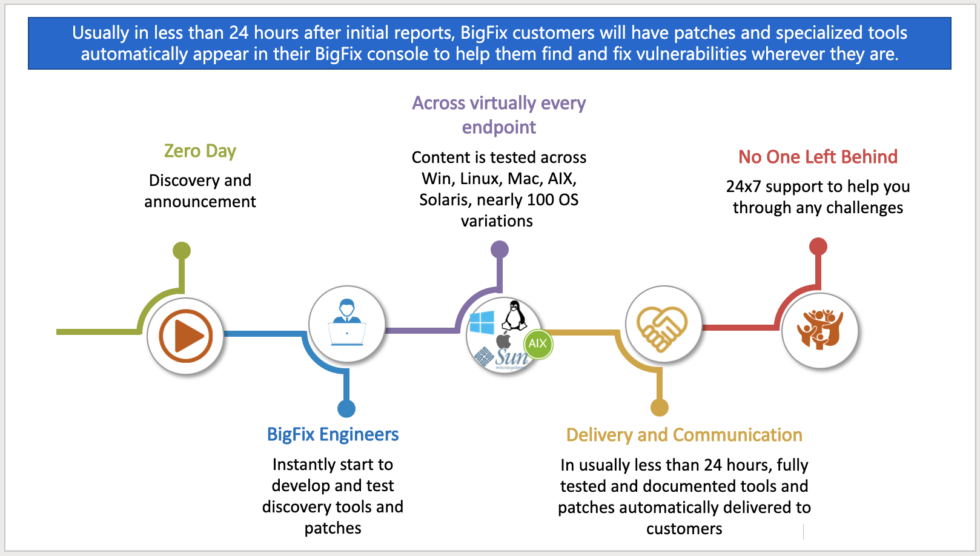

ChromeのCVE-2022-1096脆弱性のようなケースでは、BigFixのお客様は常に、他のどのソリューションよりも迅速に問題の発見と修正を自動化する能力を備えてきました。今回のような緊急性の高い脆弱性に対しては、パッチを迅速に開発、テスト、提供するとともに、専用のレポートツールや緩和ツールをBigFixコンソールに自動的に表示することで、お客様をさらにサポートします。これらのツールは、早ければ発見から24時間以内に提供されますが、より複雑な脆弱性については、より長い時間がかかります。

BigFixのエンジニアは常に新たな脅威に対して警戒しているので、お客様が警戒する必要はありません。BigFixのネイティブコンテンツストリーミングサービスは、ほぼリアルタイムのコンテンツQAを提供します。このコンテンツにより、お客様は独自のパッチを開発・提供する必要がなくなります。

企業は、将来の攻撃から身を守るために、今すぐ防御を強化する必要があるのです。私たちの推奨事項

-

Chrome CVE-2022-1096の場合

脆弱性のあるシステムの迅速な特定と報告、および初期の異常の調査にBigFixを使用することをお勧めします。また、BigFix Inventoryを使用して、脆弱なChromeおよびEdgeのインスタンスを見つけることができます。その他のヘルプは、 forum.bigfix.com および support.hcltechsw.com で入手できます。 最新のFixletsは、BigFixチームが24時間体制で作業を続けているため、継続的に利用することができます。

-

その間 攻撃が来た場合

影響を受けるシステムを隔離して、攻撃の横展開を防ぐことができます。

-

その後

本当の攻撃が来ないことを祈りましょう。もしそうなった場合、塵も積もれば山となるということで、私たちは次のような方法を推奨します。被害が隔離され、システムがオンラインに戻ったら、次の攻撃から身を守るためにITとセキュリティのプロセスを改善するために、何が起こったかを評価します。そのためには、IT部門は、自社のポリシー、プロセス、人材、システムを評価し、すべてが連携して機能していることを確認する必要があります。多くの CISO は、社内サーバやクラウド環境からリモート・エンドポイントに至るまで、環境の隅々まで可視化する必要があると言うでしょう。また、関連する質問もいくつか行ってください。

- 災害復旧は効果的に行われ、システムを迅速に復旧させることができたか?

- 攻撃発生の経緯を理解するために必要なデータを保有しているか?

- 攻撃を受けている間、セキュリティチームとオペレーションチームは、被害を食い止めるために連携していたか?

- その連携はどのように改善されるか?

パッチ適用は、IT運用の問題だけでなく、ITセキュリティの問題でもある。高度に組織化されたサイバー犯罪者は、組織が依存するソフトウェアやシステムの脆弱性を常に探し求めています。しかし、パッチ適用作業は、広大で複雑、かつ絶えず変化する現代のIT環境においては、簡単な作業ではありません。このような課題には、パッチ管理の自動化アプローチが有効であり、BigFixはこの問題を解決するために検証された先進のソリューションです。

BigFixの詳細については、www.BigFix.com をご覧になるか、弊社までお問い合わせください。

1 “Persistent Vulnerabilities, Their Causes and the Path Forward,” Tenable Research, June 2020. 2 Costs and Consequences of Gaps in Vulnerability Response, an independent survey conducted by Ponemon Institute LLC on behalf of ServiceNow, October 2019.

Search

Categories

- Aftermarket Cloud (2)

- AppScan (183)

- BigFix (203)

- Cloud (14)

- Cloud サービス (1)

- Collaboration (625)

- Commerce (23)

- Customer Data Platform (2)

- Data Management (3)

- DevOps (223)

- Discover (2)

- Domino (2)

- General (237)

- News (11)

- Others (4)

- SX (2)

- Total Experience (14)

- Unica (172)

- Volt MX (75)

- Workload Automation (21)

- Z (48)